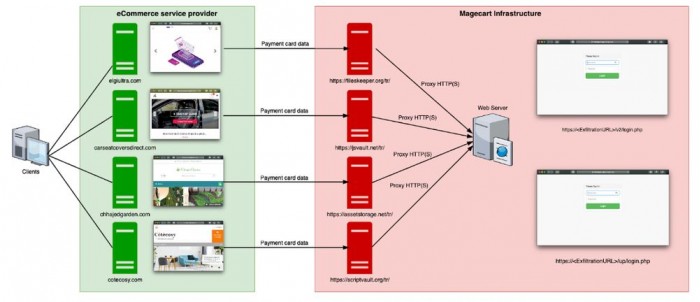

黑客组织“Keeper”表示对在过去三年间,全球超过 570 个在线电子商务网站的数据泄漏事件负责。该黑客阻止惯用伎俩是入侵商城的后台,修改源代码、嵌入恶意脚本、记录购物者在付款时的支付卡细节等等。

这类网络攻击也被称之为“web skimming/e-skimming”(网页掠夺)。在威胁情报公司 Gemini Advisory 今天发布的一份报告中,Keeper 组织至少在 2017 年 4 月就已经开始实施这些网络犯罪,至今仍逍遥法外。

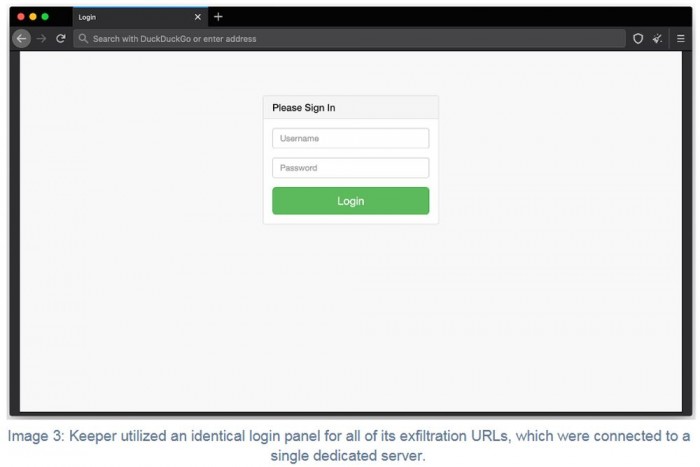

Gemini 表示,公司对该黑客组织活动进行了追踪。这主要是因为该组织的后台服务器使用了相同的控制面板,以便于管理从电商平台上收集的支付卡详细信息。

通过该后台面板的身份识别,Gemini 对 Keeper 的所有历史活动进行了追踪。其中包括过去后台面板的位置、用于构建黑客基础设置的恶意 URL、还包括 Keeper 插入在线商店的恶意脚本。

Gemini 表示,在 570 家被黑客攻击的电商平台中,很多都是中小型的。根据亚马逊的 Alexa 流量排名,Gemini 表示,绝大多数商店都是小规模运营。不过,Keeper 也会对一些大型电商平台发起攻击,以下是被攻击的排名最高的电商平台名单。

根据后台数据检索,Keeper 在在 2018 年 7 月至 2019 年 4 月期间收集的约 18.4 万个支付卡细节。在今天分享的报告中,Gemini 预估该组织已经收集了将近 70 万张支付卡信息。

报告称:“鉴于目前每张受损的 Card Not Present (CNP)卡的暗网中位价为 10 美元,该集团在其整个生命周期内,可能通过窃取和出售受损支付卡获得了高达 700 多万美元的收入。”

完整报告访问:https://geminiadvisory.io/keeper-magecart-group-infects-570-sites/

支付宝扫一扫

支付宝扫一扫 微信扫一扫

微信扫一扫